Come garantire la conformita RED continuativa per gli aggiornamenti software

Gli aggiornamenti software sono essenziali per i dispositivi connessi, ma ogni rilascio puo influire sullo stato di conformita EN 18031. Questa guida spiega cosa richiede lo standard per i meccanismi di aggiornamento, quando e necessaria la rivalutazione e come costruire un flusso di lavoro di conformita sostenibile che tenga il passo con il ciclo di sviluppo.

7 aprile 2026

Punti chiave

La conformita RED continuativa per gli aggiornamenti software significa garantire che ogni rilascio firmware o software sul dispositivo connesso continui a soddisfare i requisiti di cybersicurezza della Direttiva sulle apparecchiature radio (RED) secondo la EN 18031. Gli aggiornamenti software possono introdurre nuove funzioni di sicurezza, modificare quelle esistenti o cambiare il modo in cui il dispositivo interagisce con le reti e i dati degli utenti. Ognuna di queste modifiche ha implicazioni sulla conformita.

La EN 18031 definisce requisiti specifici per i meccanismi di aggiornamento software: Consegna sicura, verifica dell'integrita, autenticazione e capacita di rollback sono tutti trattati nello standard.

Non tutti gli aggiornamenti richiedono una rivalutazione: Correzioni di bug minori che non influiscono sulle funzioni rilevanti per la sicurezza potrebbero non richiedere una revisione completa della conformita, ma le modifiche alle librerie crittografiche, al controllo degli accessi o ai protocolli di rete in genere si.

La documentazione deve essere mantenuta continuativamente: Le tabelle di conformita, gli esiti degli alberi decisionali e i verdetti dei piani di test devono riflettere lo stato attuale del software del dispositivo, non solo il rilascio iniziale.

I flussi di lavoro automatizzati riducono la deriva della conformita: Il tracciamento manuale degli impatti degli aggiornamenti su decine di sezioni EN 18031 e soggetto a errori. Le piattaforme di conformita strutturate mantengono la documentazione sincronizzata con il ciclo di sviluppo.

Il meccanismo di aggiornamento stesso e un requisito di conformita: La EN 18031 non si occupa solo di cosa si aggiorna, ma di come si consegnano, verificano e installano gli aggiornamenti in modo sicuro.

Cosa richiede la EN 18031 per i meccanismi di aggiornamento software

La EN 18031 dedica sezioni specifiche ai meccanismi di aggiornamento software in tutte e tre le parti dello standard. Questi requisiti si applicano a qualsiasi dispositivo che supporta aggiornamenti firmware o software, il che in pratica significa quasi tutti i prodotti di apparecchiature radio connesse a Internet.

Lo standard affronta gli aggiornamenti software da piu angolazioni, a seconda di quali parti della EN 18031 richiede il progetto:

| Parte EN 18031 | Articolo RED | Focus relativo agli aggiornamenti |

|---|---|---|

EN 18031-1 | 3.3(d) - Protezione della rete | Gli aggiornamenti non devono introdurre vulnerabilita che compromettano le risorse di rete. Canali di consegna sicuri e verifica dell'integrita impediscono al firmware malevolo di raggiungere il dispositivo. |

EN 18031-2 | 3.3(e) - Protezione della privacy | Gli aggiornamenti software non devono esporre dati personali durante il processo di aggiornamento. I meccanismi di aggiornamento devono mantenere le salvaguardie sulla privacy e non aggirare i controlli di protezione dei dati. |

EN 18031-3 | 3.3(f) - Prevenzione delle frodi | I dispositivi che gestiscono transazioni monetarie devono garantire che gli aggiornamenti non indeboliscano i controlli di sicurezza finanziaria. La clausola 6.3.2.4 affronta specificamente i meccanismi di aggiornamento sicuro per gli asset finanziari. |

Requisiti di sicurezza fondamentali per i meccanismi di aggiornamento

Indipendentemente da quali parti della EN 18031 si applicano, lo standard si aspetta che i meccanismi di aggiornamento soddisfino diverse proprieta di sicurezza fondamentali:

Verifica dell'integrita: Il dispositivo deve verificare che gli aggiornamenti software non siano stati alterati durante la consegna. Questo comporta tipicamente firme crittografiche o verifica degli hash.

Autenticazione della fonte di aggiornamento: Il dispositivo deve confermare che gli aggiornamenti provengano da una fonte autorizzata. Aggiornamenti non firmati o non autenticati rappresentano una non conformita.

Canale di consegna sicuro: Gli aggiornamenti devono essere trasmessi su canali crittografati per prevenire intercettazione e modifica durante il transito.

Protezione dal rollback: Lo standard considera se i dispositivi possano tornare a una versione software precedente e potenzialmente vulnerabile. I meccanismi di rollback devono essere controllati e documentati.

Notifica all'utente: Dove applicabile, i dispositivi devono informare gli utenti sugli aggiornamenti disponibili e sulle implicazioni di sicurezza della mancata installazione.

Periodo di disponibilita degli aggiornamenti: I produttori devono definire e comunicare per quanto tempo verranno forniti gli aggiornamenti di sicurezza per un determinato prodotto.

In cosa differisce dalla sicurezza firmware generica?

La EN 18031 va oltre le best practice generiche di sicurezza firmware richiedendo che i meccanismi di aggiornamento siano documentati all'interno del framework di conformita. Questo significa che ogni aspetto del processo di aggiornamento deve essere registrato nelle tabelle di conformita, valutato attraverso alberi decisionali e validato nei piani di test. Il meccanismo di aggiornamento non e solo un'implementazione tecnica, e un deliverable di conformita.

Gli aggiornamenti software sono uno dei diversi ambiti di cybersicurezza coperti dalla EN 18031. Per l'elenco completo delle misure richieste, consulta la nostra guida alle misure essenziali di cybersicurezza RED.

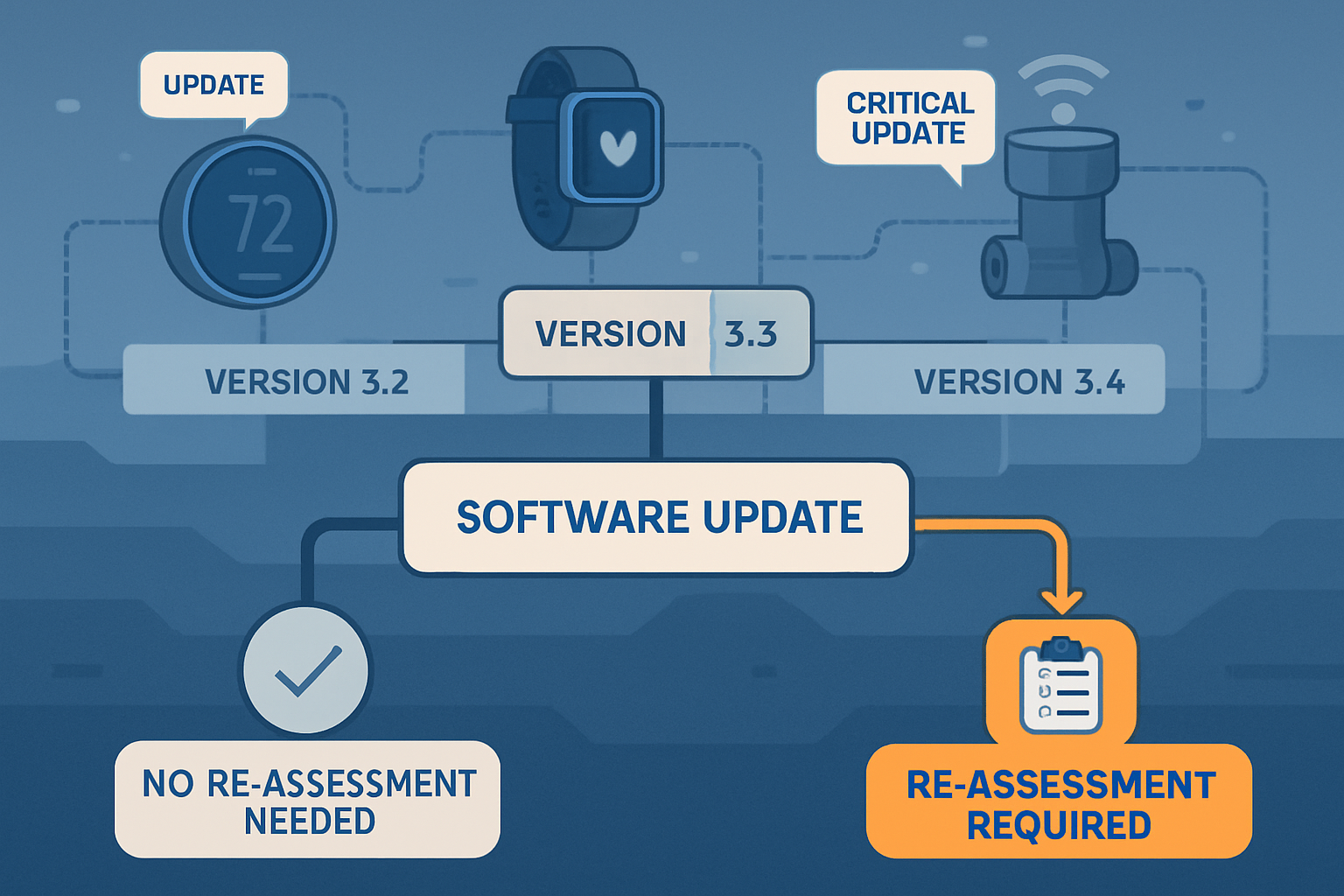

Quando gli aggiornamenti software richiedono una rivalutazione della conformita?

Una delle domande piu comuni dei responsabili della sicurezza di prodotto e: ogni aggiornamento software richiede una rivalutazione completa della conformita? La risposta breve e no, ma i criteri per quando la rivalutazione e necessaria devono essere chiaramente compresi e documentati.

Aggiornamenti che tipicamente richiedono la rivalutazione

Una rivalutazione della conformita e generalmente necessaria quando un aggiornamento software influisce su qualsiasi funzione rilevante per la sicurezza documentata nelle tabelle di conformita EN 18031. Questo include:

Modifiche alle implementazioni crittografiche: L'aggiornamento delle librerie di crittografia, la modifica della lunghezza delle chiavi o la modifica della gestione dei certificati impattano direttamente le sezioni su crittografia e comunicazioni sicure.

Modifiche alla logica di controllo degli accessi: L'aggiunta, la rimozione o la modifica dei meccanismi di autenticazione (password, biometria, token) influisce sulle sezioni di controllo degli accessi e sui relativi alberi decisionali.

Modifiche ai protocolli di rete: Il cambio di protocolli di comunicazione, l'aggiunta di nuove interfacce di rete o la modifica delle regole del firewall impattano i requisiti di protezione della rete secondo la EN 18031-1.

Modifiche alla gestione dei dati: Le modifiche al modo in cui i dati personali vengono raccolti, memorizzati o trasmessi richiedono la rivalutazione delle sezioni sulla protezione della privacy secondo la EN 18031-2.

Modifiche alla logica di pagamento o transazioni: Qualsiasi aggiornamento che influisce sull'elaborazione delle transazioni finanziarie richiede la rivalutazione secondo la EN 18031-3.

Modifiche al meccanismo di aggiornamento stesso: Se si modifica il modo in cui il dispositivo riceve, verifica o installa gli aggiornamenti, la documentazione di conformita del meccanismo di aggiornamento deve essere rivista.

Aggiornamenti che potrebbero non richiedere una rivalutazione completa

Modifiche solo all'interfaccia utente: Aggiornamenti estetici all'interfaccia utente che non influiscono sulle funzioni di sicurezza o sui flussi di dati.

Ottimizzazioni delle prestazioni: Refactoring del codice che migliora velocita o utilizzo della memoria senza modificare il comportamento rilevante per la sicurezza.

Correzioni di bug nel codice non di sicurezza: Correzione di difetti in funzionalita che non hanno interazione con funzioni di sicurezza, accesso alla rete o dati personali.

Aggiornamenti di contenuto: Modifiche a contenuti statici, file di localizzazione o documentazione che non alterano il comportamento del dispositivo.

La zona grigia: come decidere

In pratica, molti aggiornamenti ricadono in una zona grigia. Un'ottimizzazione delle prestazioni potrebbe modificare involontariamente il comportamento di una funzione di sicurezza sotto carico. Una modifica all'interfaccia utente potrebbe alterare il modo in cui gli utenti interagiscono con i flussi di autenticazione. L'approccio piu sicuro e mappare ogni aggiornamento pianificato rispetto all'inventario degli asset EN 18031. Se l'aggiornamento tocca qualsiasi asset di sicurezza, asset di rete o asset di privacy identificato, e giustificata una rivalutazione mirata delle sezioni interessate.

E qui che le piattaforme di conformita strutturate offrono un valore significativo. Invece di rivedere manualmente decine di sezioni di conformita per determinare l'impatto, una piattaforma come RedComply consente di tracciare quali sezioni e tabelle fanno riferimento agli asset interessati e concentrare la rivalutazione esattamente dove e necessario.

Quando gli aggiornamenti risolvono vulnerabilita scoperte, una documentazione adeguata e essenziale. La nostra guida alla gestione delle vulnerabilita copre il processo di documentazione pronto per gli audit.

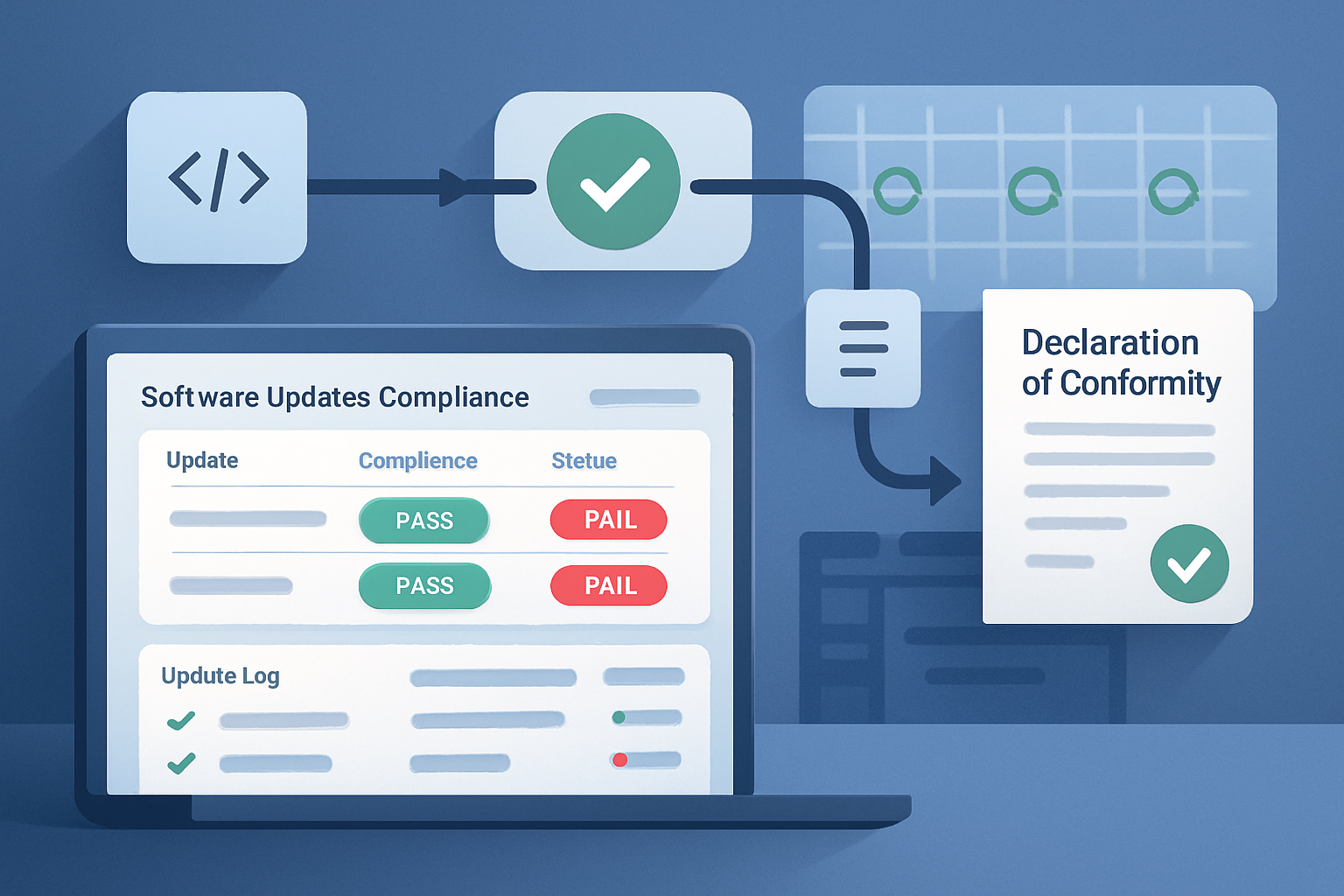

Costruire un flusso di lavoro sostenibile per la conformita degli aggiornamenti

Mantenere la conformita RED continuativa attraverso gli aggiornamenti software richiede un flusso di lavoro ripetibile e strutturato, non uno sforzo una tantum che diventa obsoleto con il prossimo rilascio. Ecco un framework pratico che i team di sicurezza di prodotto possono implementare.

Classificare ogni aggiornamento prima del rilascio: Prima che qualsiasi aggiornamento software entri nei test, classificarlo come rilevante o non rilevante per la sicurezza in base a quali asset EN 18031 influisce. Questa classificazione determina l'ambito della revisione di conformita.

Mantenere una baseline di conformita aggiornata: La documentazione di conformita EN 18031 deve essere trattata come un set di documenti viventi. Quando un aggiornamento e classificato come rilevante per la sicurezza, aggiornare le tabelle di conformita, le risposte degli alberi decisionali e le voci del piano di test interessate prima della spedizione del rilascio.

Eseguire rivalutazioni mirate: Per gli aggiornamenti rilevanti per la sicurezza, rieseguire gli alberi decisionali interessati e aggiornare i verdetti del piano di test. Non e necessario rivalutare l'intero dispositivo, solo le sezioni impattate dalla modifica.

Versionare la documentazione di conformita: Collegare ogni stato della documentazione di conformita a una specifica versione software. Questo crea una traccia di audit che mostra cosa e stato valutato per ogni rilascio.

Automatizzare dove possibile: Utilizzare piattaforme di conformita che possono compilare automaticamente le tabelle dagli inventari degli asset, calcolare automaticamente i verdetti dei piani di test e segnalare quando le modifiche influiscono sulle funzioni di sicurezza documentate.

Rivedere periodicamente il meccanismo di aggiornamento: Anche se il meccanismo di aggiornamento stesso non cambia, verificare periodicamente che soddisfi ancora i requisiti EN 18031 man mano che il panorama delle minacce evolve.

Tracciamento manuale vs. automatizzato della conformita degli aggiornamenti

| Attivita di conformita | Approccio manuale | Approccio automatizzato |

|---|---|---|

Classificazione dell'impatto dell'aggiornamento | L'ingegnere rivede le sezioni EN 18031 una per una | La piattaforma mappa l'ambito dell'aggiornamento alle sezioni di conformita interessate automaticamente |

Aggiornamento delle tabelle di conformita | Copiare le modifiche in decine di tabelle manualmente | Le tabelle si aggiornano automaticamente dall'inventario degli asset quando gli asset collegati cambiano |

Rivalutazione degli alberi decisionali | Rieseguire alberi su carta o fogli di calcolo | Alberi decisionali interattivi che mantengono lo stato precedente e evidenziano cosa deve essere rivisto |

Ricalcolo dei verdetti del piano di test | Ricalcolare manualmente i criteri di superamento/fallimento | Verdetti calcolati automaticamente che si aggiornano in tempo reale al variare degli input |

Versionamento della documentazione | Salvare manualmente copie datate dei fogli di calcolo | La piattaforma mantiene la cronologia delle versioni collegata ai rilasci software |

Rigenerazione della DoC | Ricostruire il PDF da fonti aggiornate sparse | Generazione PDF con un clic dai dati di conformita attuali |

La differenza tra questi approcci diventa drammatica man mano che il prodotto matura. Un dispositivo con aggiornamenti trimestrali avra bisogno di oltre 4 cicli di revisione della conformita all'anno. Su un ciclo di vita del prodotto di 5 anni, sono oltre 20 revisioni. Senza automazione, la deriva della conformita e quasi inevitabile.

Checklist di conformita per gli aggiornamenti software

Utilizza questa checklist per verificare la postura di conformita dei tuoi aggiornamenti software rispetto ai requisiti EN 18031. Ogni elemento corrisponde a un'area specifica dello standard.

Sicurezza del meccanismo di aggiornamento

Gli aggiornamenti vengono consegnati su canali crittografati (TLS 1.2+, HTTPS o equivalente)

I pacchetti di aggiornamento sono firmati crittograficamente dal produttore

Il dispositivo verifica la firma prima di installare qualsiasi aggiornamento

Il dispositivo autentica il server o la fonte dell'aggiornamento

Il rollback a versioni note come vulnerabili e impedito o controllato

Gli aggiornamenti falliti non lasciano il dispositivo in uno stato insicuro

Gestione continuativa della conformita

Ogni rilascio software e classificato come rilevante o non rilevante per la sicurezza

Gli aggiornamenti rilevanti per la sicurezza attivano una rivalutazione mirata delle sezioni EN 18031 interessate

Le tabelle di conformita sono aggiornate per riflettere la versione software attuale

Gli esiti degli alberi decisionali sono rivalutati quando le funzioni di sicurezza cambiano

I verdetti del piano di test sono ricalcolati dopo gli aggiornamenti delle tabelle di conformita

La Dichiarazione di Conformita viene rigenerata per modifiche significative rilevanti per la sicurezza

Una traccia di audit della conformita collega ogni versione software alla relativa documentazione di valutazione

Comunicazione e trasparenza

Gli utenti vengono informati quando sono disponibili aggiornamenti di sicurezza

Il produttore comunica il periodo di supporto previsto per gli aggiornamenti di sicurezza

Le note di rilascio descrivono le modifiche rilevanti per la sicurezza con sufficiente dettaglio per la revisione di conformita

Il team di conformita riceve un preavviso sugli aggiornamenti rilevanti per la sicurezza prima del rilascio

Domande frequenti

Ogni aggiornamento software richiede una ri-certificazione RED?

No. Solo gli aggiornamenti che influiscono sulle funzioni rilevanti per la sicurezza documentate nella valutazione di conformita EN 18031 richiedono una rivalutazione. Correzioni di bug minori, modifiche all'interfaccia utente e ottimizzazioni delle prestazioni che non impattano gli asset di sicurezza, il comportamento di rete o la gestione dei dati possono tipicamente procedere senza una revisione completa della conformita. Tuttavia, e sempre consigliabile classificare ogni aggiornamento rispetto all'inventario degli asset per prendere questa decisione in modo sistematico.

Quali sono i requisiti EN 18031 per gli aggiornamenti software sicuri?

La EN 18031 richiede che i meccanismi di aggiornamento software includano verifica dell'integrita (firme crittografiche o hash), autenticazione della fonte dell'aggiornamento, canali di consegna sicuri e protezione controllata dal rollback. Questi requisiti si applicano a tutte e tre le parti dello standard, con ciascuna parte che aggiunge aree di focus: la EN 18031-1 copre la protezione della rete durante gli aggiornamenti, la EN 18031-2 affronta la preservazione della privacy e la EN 18031-3 si concentra sulla sicurezza delle transazioni finanziarie.

Come mantengo la documentazione di conformita attraverso piu versioni software?

L'approccio piu efficace e versionare la documentazione di conformita insieme ai rilasci software. Ogni versione software dovrebbe avere un set corrispondente di tabelle di conformita, esiti degli alberi decisionali e verdetti dei piani di test. Piattaforme di conformita come RedComply consentono di mantenere questo collegamento automaticamente, cosi da poter sempre dimostrare cosa e stato valutato per qualsiasi rilascio.

Cosa succede se un aggiornamento software introduce una lacuna di conformita?

Se un aggiornamento software crea una nuova lacuna di conformita, come l'indebolimento di un meccanismo di controllo degli accessi o l'introduzione di un canale di comunicazione non crittografato, e necessario colmare la lacuna prima di immettere il prodotto aggiornato sul mercato UE. Questo puo richiedere la modifica dell'aggiornamento, l'aggiunta di controlli compensativi o l'aggiornamento della documentazione tecnica per riflettere la nuova valutazione del rischio. La chiave e rilevare le lacune tempestivamente attraverso una rivalutazione strutturata piuttosto che scoprirle durante un audit.

Gli aggiornamenti OTA (over-the-air) possono influire sullo stato di conformita RED del dispositivo?

Si. Gli aggiornamenti OTA sono soggetti agli stessi requisiti EN 18031 di qualsiasi altro meccanismo di aggiornamento software. In effetti, gli aggiornamenti OTA ricevono spesso un'attenzione aggiuntiva perche coinvolgono la trasmissione wireless, che crea superfici di attacco aggiuntive. Il meccanismo di aggiornamento OTA deve dimostrare consegna sicura, verifica dell'integrita e autenticazione, e qualsiasi modifica rilevante per la sicurezza consegnata via OTA richiede lo stesso processo di rivalutazione degli aggiornamenti via cavo.

Conclusione: la conformita e un processo continuo

Garantire la conformita RED continuativa per gli aggiornamenti software non e un esercizio di spunta una tantum. E un processo continuo che deve essere integrato nel ciclo di vita dello sviluppo del prodotto. I principi chiave sono chiari:

La EN 18031 richiede meccanismi di aggiornamento sicuri, autenticati e con verifica dell'integrita come baseline.

Gli aggiornamenti software rilevanti per la sicurezza richiedono una rivalutazione mirata delle sezioni di conformita interessate.

La documentazione di conformita deve essere versionata e mantenuta come un set di documenti viventi.

I flussi di lavoro di conformita automatizzati riducono drasticamente il rischio di deriva della conformita attraverso piu cicli di aggiornamento.

Il meccanismo di aggiornamento stesso e un requisito di conformita che deve essere documentato e valutato.

I produttori che trattano la conformita come un flusso di lavoro continuo piuttosto che un progetto una tantum troveranno piu facile mantenere l'accesso al mercato, rispondere agli audit e mantenere i propri prodotti sicuri man mano che le minacce evolvono. L'investimento in processi di conformita strutturati si ripaga molte volte nel ciclo di vita del prodotto.

Come iniziare con RedComply

RedComply e costruito appositamente per la conformita EN 18031 e cybersicurezza RED. La piattaforma fornisce flussi di lavoro strutturati per documentare i meccanismi di aggiornamento software, tracciare la conformita attraverso le versioni software e automatizzare la rivalutazione quando si verificano modifiche rilevanti per la sicurezza.

Ecco come RedComply aiuta specificamente con la conformita degli aggiornamenti software:

Tabelle di conformita strutturate per documentare i meccanismi di aggiornamento, inclusi consegna sicura, verifica dell'integrita e controlli di autenticazione

Alberi decisionali che guidano attraverso i requisiti EN 18031 relativi agli aggiornamenti e registrano gli esiti PASS/FAIL per ogni valutazione

Verdetti del piano di test calcolati automaticamente che si aggiornano in tempo reale quando si modificano i dati di conformita dopo un rilascio software

Assistente IA addestrato sulla EN 18031 che puo rispondere a domande sui requisiti specifici degli aggiornamenti, cercare sezioni correlate e aiutare a compilare le tabelle di conformita

Generazione della Dichiarazione di Conformita con un clic che compila lo stato di conformita attuale in un PDF strutturato pronto per la revisione normativa

Smetti di gestire la conformita degli aggiornamenti software nei fogli di calcolo. Visita redcomply.com e scopri come i flussi di lavoro EN 18031 strutturati mantengono la documentazione di conformita sincronizzata con il ciclo di sviluppo.