Come prepararsi alle nuove normative UE sulla cybersicurezza

L'UE sta applicando una nuova ondata di normative sulla cybersicurezza che riguardano direttamente i produttori di dispositivi connessi a Internet. I requisiti di cybersicurezza RED sono gia obbligatori da agosto 2025, il Cyber Resilience Act e il prossimo, e gli audit di sorveglianza del mercato potrebbero iniziare in qualsiasi momento. Ecco cosa devi sapere e fare ora.

31 marzo 2026

Punti chiave

Prepararsi alle normative UE sulla cybersicurezza significa comprendere quali regole si applicano al proprio prodotto, identificare le lacune di conformita nei processi attuali e costruire un flusso di lavoro documentale strutturato che soddisfi i requisiti tecnici di standard come la EN 18031. Le normative non sono facoltative: sono obbligatorie per l'accesso al mercato UE.

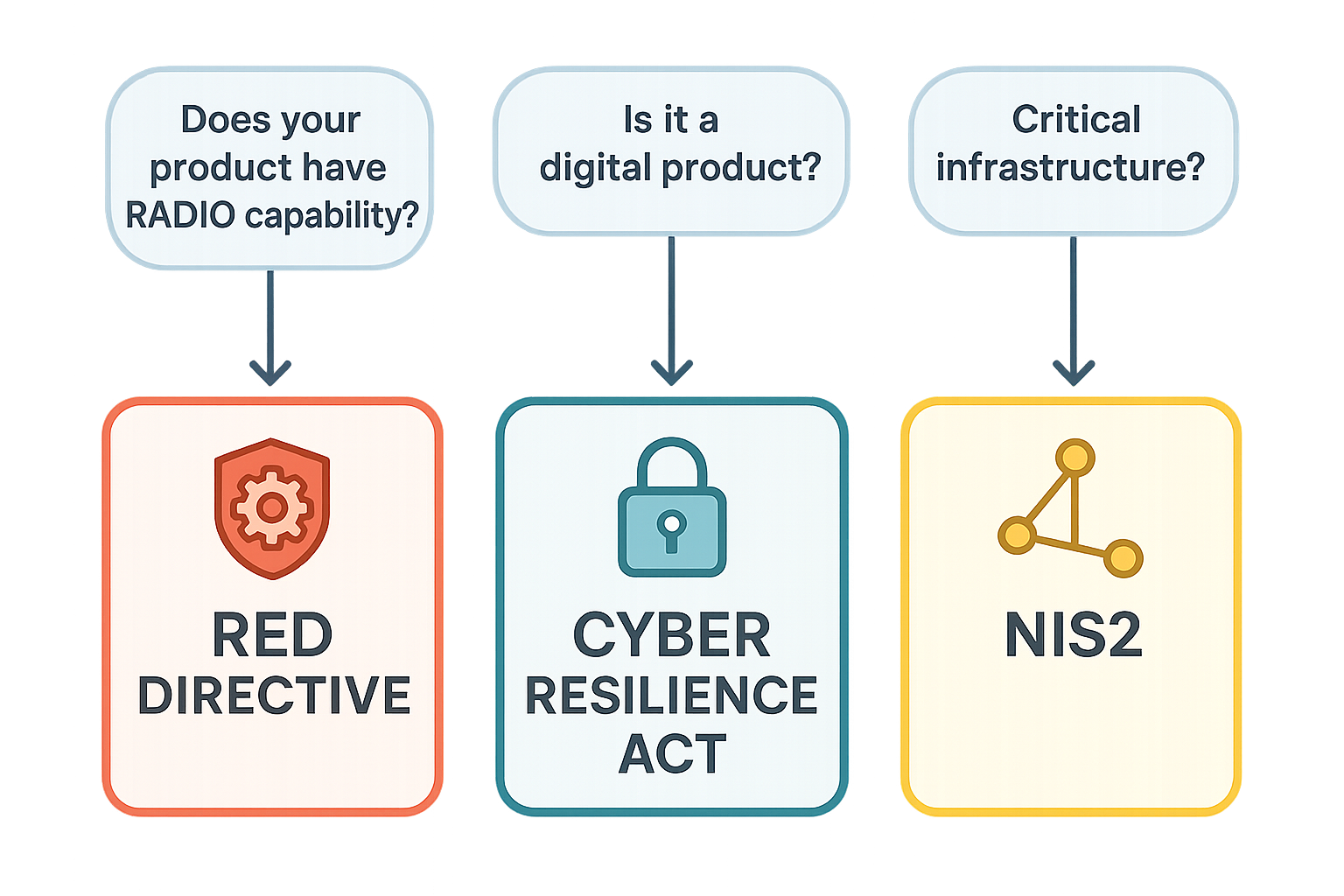

Tre normative principali contano adesso: La Direttiva RED (Regolamento Delegato (UE) 2022/30), il Cyber Resilience Act (CRA) e la Direttiva NIS2 impongono ciascuno obblighi di cybersicurezza su diverse categorie di prodotti e servizi.

La EN 18031 e il percorso di conformita per le apparecchiature radio: Questa norma europea armonizzata (parti 1, 2 e 3) fornisce una presunzione di conformita agli Articoli 3.3(d), 3.3(e) e 3.3(f) della RED.

La preparazione inizia con l'analisi delle lacune: Prima di scrivere la documentazione, i produttori devono mappare i propri prodotti rispetto alle normative applicabili e identificare quali requisiti sono gia soddisfatti e quali richiedono lavoro.

La documentazione strutturata e imprescindibile: La conformita richiede documentazione tecnica dettagliata - inventari degli asset, tabelle di conformita, valutazioni con alberi decisionali, piani di test e una Dichiarazione di Conformita (DoC).

RED e gia obbligatorio: I requisiti di cybersicurezza RED ai sensi del Regolamento Delegato (UE) 2022/30 sono obbligatori dal 1 agosto 2025. Gli audit di sorveglianza del mercato potrebbero iniziare in qualsiasi momento. Il Cyber Resilience Act ha una tempistica graduale che si estende fino al 2027.

Il panorama normativo UE sulla cybersicurezza

L'UE ha introdotto diverse normative sulla cybersicurezza sovrapposte che mirano a diversi aspetti dell'economia digitale. Per i produttori di dispositivi connessi a Internet, tre framework sono particolarmente rilevanti.

La Direttiva sulle apparecchiature radio (RED) - Regolamento Delegato (UE) 2022/30

La Direttiva RED e la normativa principale per le apparecchiature radio vendute nell'UE. Il Regolamento Delegato (UE) 2022/30 ha attivato tre nuovi requisiti essenziali di cybersicurezza:

Articolo 3.3(d): Protezione della rete - le apparecchiature radio non devono danneggiare la rete o il suo funzionamento, ne abusare delle risorse di rete

Articolo 3.3(e): Protezione della privacy e dei dati personali - salvaguardie per i dati personali e la privacy degli utenti

Articolo 3.3(f): Prevenzione delle frodi - protezione contro le frodi, comprese le funzionalita per garantire transazioni finanziarie autenticate e autorizzate

Questi requisiti sono diventati applicabili il 1 agosto 2025. Qualsiasi apparecchiatura radio immessa sul mercato UE dopo tale data deve dimostrare la conformita.

Per un'introduzione mirata ai requisiti di cybersicurezza RED e ai passaggi per la conformita, consulta la nostra panoramica sulla cybersicurezza RED.

EN 18031: La norma armonizzata per la cybersicurezza RED

La EN 18031 e una norma europea armonizzata in tre parti che fornisce il percorso di conformita piu pratico per i requisiti di cybersicurezza RED:

EN 18031-1: Affronta l'Articolo 3.3(d) - requisiti di sicurezza di rete

EN 18031-2: Affronta l'Articolo 3.3(e) - requisiti di protezione della privacy e dei dati

EN 18031-3: Affronta l'Articolo 3.3(f) - requisiti di prevenzione delle frodi

Seguire la EN 18031 fornisce una presunzione di conformita - ovvero, se il prodotto soddisfa i requisiti della norma, si presume che soddisfi i corrispondenti articoli RED. Questo e attualmente il percorso piu efficiente per i produttori.

Il Cyber Resilience Act (CRA)

Il Cyber Resilience Act (Regolamento (UE) 2024/2847) e una normativa orizzontale piu ampia che copre tutti i prodotti con elementi digitali. Introduce requisiti obbligatori di cybersicurezza lungo l'intero ciclo di vita del prodotto, inclusi gestione delle vulnerabilita, aggiornamenti di sicurezza e obblighi di segnalazione degli incidenti.

Il CRA ha una tempistica graduale: gli obblighi di segnalazione delle vulnerabilita si applicano da settembre 2026, e i requisiti di conformita completa si applicano da dicembre 2027. Per i prodotti gia coperti dalla Direttiva RED, i due framework convergeranno nel tempo - ma i requisiti di cybersicurezza RED si applicano per primi.

Direttiva NIS2

La Direttiva NIS2 (Direttiva (UE) 2022/2555) si concentra sulla sicurezza delle reti e delle informazioni per le entita essenziali e importanti - principalmente fornitori di servizi e operatori di infrastrutture piuttosto che produttori. Tuttavia, i produttori i cui prodotti servono settori di infrastrutture critiche possono affrontare requisiti indiretti attraverso gli obblighi NIS2 dei propri clienti.

Checklist di preparazione passo dopo passo

Prepararsi alle normative UE sulla cybersicurezza e un processo strutturato. Ecco una checklist pratica che i responsabili della sicurezza prodotto e gli ingegneri di conformita possono seguire.

Fase 1: Definizione dell'ambito e analisi delle lacune

Identifica quali normative si applicano: Determina se il tuo prodotto rientra nella RED (apparecchiature radio), nel CRA (prodotti con elementi digitali) o in entrambi. Molti dispositivi IoT sono soggetti a piu framework.

Mappa il tuo portafoglio prodotti: Elenca tutti i prodotti e le varianti che richiedono accesso al mercato UE. Raggruppali per similarita architetturale - prodotti con design di sicurezza simili possono condividere il lavoro di conformita.

Seleziona le parti EN 18031 applicabili: In base alle funzionalita del prodotto, determina quali parti della EN 18031 si applicano (1, 2, 3 o qualsiasi combinazione).

Conduci un'analisi preliminare delle lacune: Confronta le tue attuali misure di sicurezza con i requisiti della EN 18031. Identifica quali sezioni (controllo degli accessi, crittografia, gestione delle vulnerabilita, aggiornamenti software, ecc.) richiedono attenzione.

Fase 2: Identificazione degli asset di sicurezza

Identifica le funzioni di sicurezza: Documenta tutte le funzionalita del dispositivo che servono a uno scopo protettivo - librerie crittografiche, meccanismi di autenticazione, firewall, avvio sicuro, comunicazioni crittografate.

Identifica i parametri di sicurezza: Documenta i dati che controllano il comportamento della sicurezza - chiavi, certificati, password, file di configurazione, liste di controllo degli accessi.

Mappa le relazioni: Ogni parametro di sicurezza deve essere collegato alla funzione di sicurezza che supporta. La documentazione deve mostrare queste connessioni esplicitamente.

Costruisci il tuo inventario degli asset: Crea un inventario strutturato di tutti gli asset di sicurezza. Questo inventario alimenta ogni passaggio successivo di conformita.

Fase 3: Documentazione di conformita

Lavora attraverso le sezioni di conformita: La EN 18031 organizza i requisiti in sezioni - Identificazione dell'apparecchiatura, Meccanismi di controllo degli accessi, Gestione delle vulnerabilita, Crittografia, Meccanismi di aggiornamento software, Logging e altro.

Compila le tabelle di conformita: Ogni sezione contiene tabelle strutturate dove documenti come il tuo prodotto soddisfa requisiti specifici. Questo include descrizioni, giustificazioni e riferimenti alle evidenze.

Naviga gli alberi decisionali: Molti requisiti utilizzano alberi decisionali - sequenze strutturate di domande si/no che portano a esiti PASS, FAIL o NOT_ASSESSED per ogni requisito.

Costruisci il piano di test: Completa la valutazione a tre livelli - Valutazione Concettuale, Valutazione di Sufficienza Funzionale e Valutazione di Completezza Funzionale.

Fase 4: Validazione e dichiarazione

Verifica la completezza: Controlla che tutte le sezioni, tabelle e alberi decisionali applicabili siano completati. Verifica che nessun requisito sia rimasto senza giustificazione.

Genera la Dichiarazione di Conformita: Compila tutti i dati di conformita in un PDF DoC strutturato - il documento ufficiale richiesto per l'accesso al mercato UE.

Determina il percorso di valutazione della conformita: Decidi se l'autovalutazione e sufficiente o se e necessaria la revisione di un Organismo Notificato per la tua categoria di prodotto.

Mantieni documentazione aggiornata: La conformita non e un evento unico. Aggiornamenti del prodotto, nuove versioni firmware e modifiche architetturali richiedono una rivalutazione delle sezioni interessate.

Direttiva RED vs. Cyber Resilience Act: quale si applica?

Una delle fonti di confusione piu comuni e capire quale normativa UE sulla cybersicurezza si applica a un prodotto specifico. Ecco un confronto dei tre principali framework.

| Aspetto | Direttiva RED (2022/30) | Cyber Resilience Act | Direttiva NIS2 |

|---|---|---|---|

Ambito | Apparecchiature radio (dispositivi con trasmettitori/ricevitori radio) | Tutti i prodotti con elementi digitali | Entita essenziali e importanti di servizi |

Destinatari | Produttori di prodotti | Produttori di prodotti | Fornitori di servizi e operatori |

Articoli cybersicurezza | Articoli 3.3(d), 3.3(e), 3.3(f) | Allegato I requisiti essenziali | Gestione del rischio e segnalazione incidenti |

Norma armonizzata | EN 18031 (parti 1, 2, 3) | In fase di sviluppo | N/A (misure organizzative) |

Applicabile da | 1 agosto 2025 | Graduale: set 2026 - dic 2027 | Ottobre 2024 (recepimento) |

Percorso di conformita | Autovalutazione o Organismo Notificato | Autovalutazione, terza parte o esame UE del tipo | Supervisione dell'autorita competente |

Documentazione | Dichiarazione di Conformita + documentazione tecnica | Documentazione tecnica + SBOM | Politiche di sicurezza e report sugli incidenti |

Cosa succede se il mio prodotto rientra sia nella RED che nel CRA?

Molti dispositivi IoT - in particolare quelli con connettivita Wi-Fi, Bluetooth, Zigbee o cellulare - rientrano sia nella Direttiva RED sia nel Cyber Resilience Act. In pratica, questo significa:

I requisiti di cybersicurezza RED si applicano per primi (da agosto 2025), utilizzando la EN 18031 come percorso di conformita

I requisiti CRA si aggiungono successivamente (dal 2027), richiedendo potenzialmente documentazione aggiuntiva come un Software Bill of Materials (SBOM)

Il lavoro di conformita e ampiamente complementare: Le misure di sicurezza documentate per la EN 18031 soddisferanno molti requisiti del CRA, riducendo la duplicazione

Inizia con la EN 18031: Poiche le scadenze RED sono precedenti, costruire le basi di conformita sulla EN 18031 e l'approccio piu pratico

EN 18031: il percorso pratico per la conformita delle apparecchiature radio

Per i responsabili della sicurezza prodotto che lavorano su apparecchiature radio, la EN 18031 e il punto in cui la preparazione diventa concreta. La norma traduce requisiti astratti di cybersicurezza in criteri strutturati e valutabili.

Cosa copre la EN 18031

La EN 18031 organizza i requisiti di cybersicurezza in sezioni chiaramente definite. Ogni sezione affronta uno specifico dominio di sicurezza:

Identificazione dell'apparecchiatura: Documentazione di cosa e il dispositivo, i suoi componenti hardware/software e i dettagli dei moduli radio

Meccanismi di controllo degli accessi: Come il dispositivo gestisce autenticazione, autorizzazione e livelli di privilegio

Gestione delle vulnerabilita: Processi per identificare, tracciare e mitigare le vulnerabilita di sicurezza

Crittografia: Quali algoritmi crittografici, protocolli e pratiche di gestione delle chiavi impiega il dispositivo

Meccanismi di aggiornamento software: Come gli aggiornamenti firmware e software vengono consegnati, verificati e applicati in modo sicuro

Logging e monitoraggio: Quali eventi di sicurezza registra il dispositivo e come e implementato il monitoraggio

Sicurezza di rete: Protezioni contro attacchi a livello di rete, filtraggio del traffico e comunicazione sicura

Il flusso di lavoro documentale

Il flusso di lavoro di conformita EN 18031 segue uno schema coerente per ogni sezione:

Identifica gli asset rilevanti: Quali funzioni e parametri di sicurezza sono coinvolti in questa sezione

Compila le tabelle di conformita: Documenta come ogni requisito e soddisfatto, con giustificazioni ed evidenze

Naviga gli alberi decisionali: Rispondi alle domande di valutazione strutturate per determinare gli esiti PASS/FAIL

Esegui il piano di test: Effettua la valutazione a tre livelli (Concettuale, Sufficienza Funzionale, Completezza Funzionale)

Registra gli esiti: Tutti i risultati confluiscono nella Dichiarazione di Conformita finale

Definizione dell'ambito multi-standard

Un singolo prodotto potrebbe dover conformarsi a una, due o tutte e tre le parti della EN 18031. La norma utilizza un sistema di ereditarieta dei campi - sezioni, tabelle e persino singole colonne sono contrassegnate con le parti a cui appartengono. Un progetto che mira a EN 18031-1 e EN 18031-3 (ma non -2) vedra solo i requisiti rilevanti per la sicurezza di rete e la prevenzione delle frodi, escludendo automaticamente le sezioni specifiche sulla privacy.

La EN 18031 esiste accanto ad altri standard IoT. Per un confronto con ETSI EN 303 645, IEC 62443 e altri, consulta la nostra guida agli standard essenziali di cybersicurezza IoT.

Errori comuni e come evitarli

Sulla base di esperienze reali di conformita, ecco gli errori piu comuni che i produttori incontrano quando si preparano alle normative UE sulla cybersicurezza.

1. Aspettare le linee guida definitive prima di iniziare

Alcuni produttori ritardano la preparazione sperando in ulteriori chiarimenti dagli enti regolatori. Questo e rischioso - i requisiti di cybersicurezza RED sono gia applicabili. Anche dove le norme armonizzate sono ancora in fase di perfezionamento, i requisiti essenziali sottostanti sono fissati. Iniziare con la EN 18031 ora fornisce una base solida che puo essere adattata man mano che il panorama evolve.

2. Trattare la conformita come un progetto una tantum

La conformita alla cybersicurezza e un processo continuo. Ogni aggiornamento firmware, modifica architetturale o nuova variante di prodotto influenza potenzialmente lo stato di conformita. Costruisci processi che permettano alla documentazione di conformita di essere mantenuta e aggiornata - non solo creata una volta e dimenticata.

3. Saltare la fase di identificazione degli asset

L'identificazione degli asset di sicurezza e il primo passo obbligatorio della conformita EN 18031. Senza un inventario completo delle funzioni e dei parametri di sicurezza, e impossibile sapere quali requisiti si applicano. Affrettarsi oltre questa fase porta a documentazione incompleta e lacune che emergono durante la valutazione.

4. Usare strumenti GRC generici per la EN 18031

Le piattaforme generiche di Governance, Risk e Compliance (GRC) sono progettate per framework come ISO 27001 o SOC 2. Mancano delle strutture specifiche richieste dalla EN 18031 - alberi decisionali, filtraggio multi-standard, calcolo automatico dei piani di test e generazione della Dichiarazione di Conformita. Strumenti dedicati fanno risparmiare tempo significativo e riducono gli errori.

5. Ignorare la sovrapposizione multi-standard

I prodotti soggetti sia alla RED che al CRA condividono molti requisiti. I produttori che affrontano ogni normativa isolatamente duplicano il lavoro e rischiano incongruenze. Una strategia di conformita unificata che riconosce le sovrapposizioni e piu efficiente e produce documentazione piu coerente.

Domande frequenti

Quando entrano in vigore i nuovi requisiti UE di cybersicurezza?

I requisiti di cybersicurezza RED ai sensi del Regolamento Delegato (UE) 2022/30 sono diventati applicabili il 1 agosto 2025. Il Cyber Resilience Act ha una tempistica graduale: segnalazione delle vulnerabilita da settembre 2026 e conformita completa da dicembre 2027. La Direttiva NIS2 richiedeva il recepimento da parte degli Stati membri entro ottobre 2024.

Il mio prodotto deve conformarsi sia alla RED che al CRA?

Se il tuo prodotto e un'apparecchiatura radio (Wi-Fi, Bluetooth, cellulare, ecc.) e contiene elementi digitali, probabilmente rientra in entrambi. I requisiti RED si applicano per primi (agosto 2025), e i requisiti CRA aggiungono obblighi ulteriori dal 2027. La buona notizia e che il lavoro di conformita per la EN 18031 si sovrappone sostanzialmente ai requisiti del CRA.

Posso autovalutarmi o serve un Organismo Notificato?

Per la Direttiva RED, la maggior parte dei produttori puo utilizzare l'autovalutazione (controllo interno della produzione) se segue una norma armonizzata come la EN 18031. Tuttavia, alcune categorie di prodotti - in particolare quelle con profili di rischio piu elevati - possono richiedere la valutazione da parte di un Organismo Notificato. Anche il CRA definisce categorie di prodotti (predefinito, importante, critico) con diversi percorsi di valutazione della conformita.

Qual e la relazione tra EN 18031 e Cyber Resilience Act?

La EN 18031 e una norma armonizzata specifica per la Direttiva RED - fornisce una presunzione di conformita agli Articoli 3.3(d), 3.3(e) e 3.3(f) della RED. Il CRA avra eventualmente le proprie norme armonizzate. Tuttavia, le misure di sicurezza documentate sotto la EN 18031 (controllo degli accessi, crittografia, gestione delle vulnerabilita, aggiornamenti software) si allineano strettamente ai requisiti del CRA, rendendo la transizione piu fluida.

Quanto tempo serve per prepararsi alla conformita EN 18031?

I tempi dipendono dalla complessita del prodotto e dalla maturita di sicurezza esistente del produttore. Un dispositivo IoT semplice con misure di sicurezza ben documentate puo richiedere da 4 a 8 settimane per la documentazione completa utilizzando strumenti strutturati. Prodotti piu complessi con molteplici interfacce di comunicazione, stack software estesi o molteplici parti EN 18031 possono richiedere piu tempo. Iniziare con un'analisi delle lacune fornisce la stima piu realistica per la propria situazione specifica.

Conclusione: inizia ora, costruisci sulla EN 18031

La domanda non e piu se le normative UE sulla cybersicurezza influenzeranno i tuoi prodotti - ma quanto sei preparato quando l'applicazione arriva. Per i produttori di apparecchiature radio e dispositivi IoT, la risposta e chiara: inizia con la EN 18031.

La EN 18031 fornisce il percorso di conformita piu strutturato e ben definito per i requisiti di cybersicurezza RED. Il lavoro investito nella documentazione EN 18031 - inventari degli asset di sicurezza, tabelle di conformita, valutazioni con alberi decisionali, piani di test - costruisce direttamente anche verso la conformita al CRA. Ogni sezione completata, ogni albero decisionale navigato, ogni verdetto del piano di test registrato e un passo in avanti verso entrambi i framework normativi.

I produttori che iniziano a prepararsi ora avranno un vantaggio significativo: accesso al mercato piu fluido, minor rischio di audit e una base di conformita che si adatta man mano che emergono nuove normative e standard. Chi aspetta affronta tempistiche compresse, documentazione affrettata e il rischio di non conformita quando conta di piu.

Come iniziare con RedComply

RedComply e una piattaforma di automazione della conformita alla cybersicurezza costruita appositamente per la EN 18031 e la Direttiva RED. Trasforma il complesso processo documentale della preparazione alla cybersicurezza RED in un flusso di lavoro guidato, strutturato e assistito dall'IA.

Ecco come RedComply ti aiuta a prepararti:

Crea un progetto e seleziona quali parti della EN 18031 si applicano al tuo prodotto (1, 2, 3 o qualsiasi combinazione)

Identifica gli asset di sicurezza con tabelle strutturate che impongono la mappatura obbligatoria asset-funzione

Completa le sezioni di conformita utilizzando tabelle guidate, alberi decisionali e un assistente IA che comprende la EN 18031

Genera i piani di test con verdetti calcolati automaticamente per tutti e tre i livelli di valutazione

Esporta la tua Dichiarazione di Conformita come PDF strutturato pronto per la revisione normativa

Mantieni la conformita aggiornando la documentazione man mano che il prodotto evolve - senza ricominciare da zero

L'assistente IA integrato puo cercare nella norma EN 18031, rispondere a domande specifiche per il contesto, suggerire risposte appropriate e aiutarti a navigare alberi decisionali complessi - tutto nella stessa interfaccia dove gestisci i tuoi dati di conformita.

Visita redcomply.com per iniziare a prepararti alla conformita alla cybersicurezza UE oggi.